Cómo instalar Splunk Log Analyzer en CentOS 7

Splunk es un software potente, robusto y totalmente integrado para la gestión de registros empresariales en tiempo real para recopilar, almacenar, buscar, diagnosticar e informar cualquier registro y datos generados por máquinas, incluidos los estructurados, no estructurados y complejos. registros de aplicaciones de varias líneas.

Le permite recopilar, almacenar, indexar, buscar, correlacionar, visualizar, analizar e informar sobre cualquier dato de registro o datos generados por máquina de manera rápida y repetible, para identificar y resolver problemas operativos y de seguridad.

Además, Splunk admite una amplia gama de casos de uso de gestión de registros, como consolidación y retención de registros, seguridad, resolución de problemas de operaciones de TI, resolución de problemas de aplicaciones, así como informes de cumplimiento y mucho más.

Características de Splunk:

- Es fácilmente escalable y totalmente integrado.

- Admite fuentes de datos locales y remotas.

- Permite indexar datos de la máquina.

- Admite la búsqueda y correlación de cualquier dato.

- Le permite profundizar y avanzar entre los datos.

- Admite monitoreo y alertas.

- También admite informes y paneles de control para visualización.

- Proporciona acceso flexible a bases de datos relacionales, datos delimitados por campos en archivos de valores separados por comas (.CSV) o a otros almacenes de datos empresariales como Hadoop o NoSQL.

- Admite una amplia gama de casos de uso de gestión de registros y mucho más.

En este artículo, mostraremos cómo instalar la última versión del analizador de registros Splunk y cómo agregar un archivo de registro (fuente de datos) y buscar eventos en CentOS 7 . (también funciona en la distribución RHEL).

Requisitos del sistema recomendados:

- Un servidor CentOS 7 o un servidor RHEL 7 con instalación mínima.

- Mínimo 12 GB de RAM

Entorno de prueba:

- Linode VPS con instalación mínima de CentOS 7.

Instale Splunk Log Analyzer para monitorear los registros de CentOS 7

1. Vaya al sitio web de Splunk, cree una cuenta y obtenga la última versión disponible para su sistema desde la página de descarga de Splunk Enterprise. Los paquetes RPM están disponibles para Red Hat, CentOS y versiones similares de Linux.

Alternativamente, puede descargarlo directamente a través del navegador web u obtener el enlace de descarga y usar wget commandv para obtener el paquete a través de la línea de comando como se muestra.

wget -O splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm 'https://www.splunk.com/bin/splunk/DownloadActivityServlet?architecture=x86_64&platform=linux&version=7.1.2&product=splunk&filename=splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm&wget=true'

2. Una vez que haya descargado el paquete, instale Splunk Enterprise RPM en el directorio predeterminado /opt/splunk usando el administrador de paquetes RPM como se muestra. .

rpm -i splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm

warning: splunk-7.1.2-a0c72a66db66-linux-2.6-x86_64.rpm: Header V4 DSA/SHA1 Signature, key ID 653fb112: NOKEY

useradd: cannot create directory /opt/splunk

complete

3. A continuación, utilice la interfaz de línea de comandos (CLI) de Splunk Enterprise para iniciar el servicio.

/opt/splunk/bin/./splunk start

Lea el CONTRATO DE LICENCIA DE SOFTWARE DE SPLUNK presionando Entrar. Una vez que haya terminado de leerlo, se le preguntará ¿Está de acuerdo con esta licencia? Ingrese Y para continuar.

Do you agree with this license? [y/n]: yLuego cree las credenciales para la cuenta de administrador; su contraseña debe contener al menos 8 caracteres ASCII imprimibles en total.

Create credentials for the administrator account.

Characters do not appear on the screen when you type the password.

Password must contain at least:

* 8 total printable ASCII character(s).

Please enter a new password:

Please confirm new password:

4. Si todos los archivos instalados están intactos y se aprobaron todas las comprobaciones preliminares, se iniciará el demonio del servidor Splunk (splunkd), se generará una clave privada RSA de 2048 bits y usted puede acceder a la interfaz web de Splunk.

All preliminary checks passed.

Starting splunk server daemon (splunkd)...

Generating a 2048 bit RSA private key

......................+++

.....+++

writing new private key to 'privKeySecure.pem'

-----

Signature ok

subject=/CN=tecmint/O=SplunkUser

Getting CA Private Key

writing RSA key

Done

[ OK ]

Waiting for web server at http://127.0.0.1:8000 to be available............. Done

If you get stuck, we're here to help.

Look for answers here: http://docs.splunk.com

The Splunk web interface is at http://tecmint:8000

5. A continuación, abra el puerto 8000 en el que escucha el servidor Splunk, en su firewall usando el firewall-cmd.

firewall-cmd --add-port=8000/tcp --permanent

firewall-cmd --reload

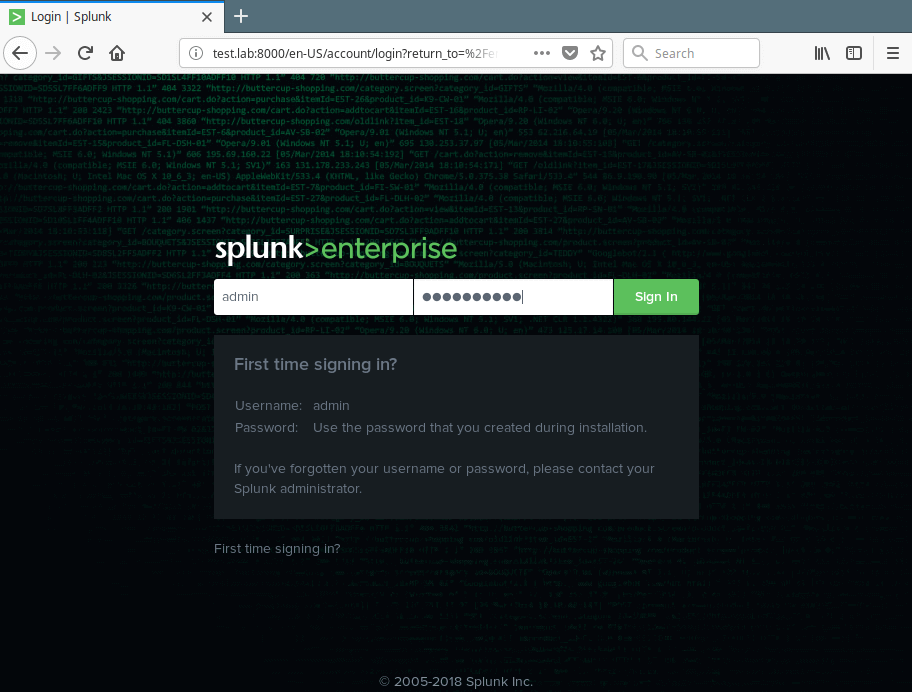

6. Abra un navegador web y escriba la siguiente URL para acceder a la interfaz web de Splunk.

http://SERVER_IP:8000

Para iniciar sesión, utilice el nombre de usuario: admin y la contraseña que creó durante el proceso de instalación.

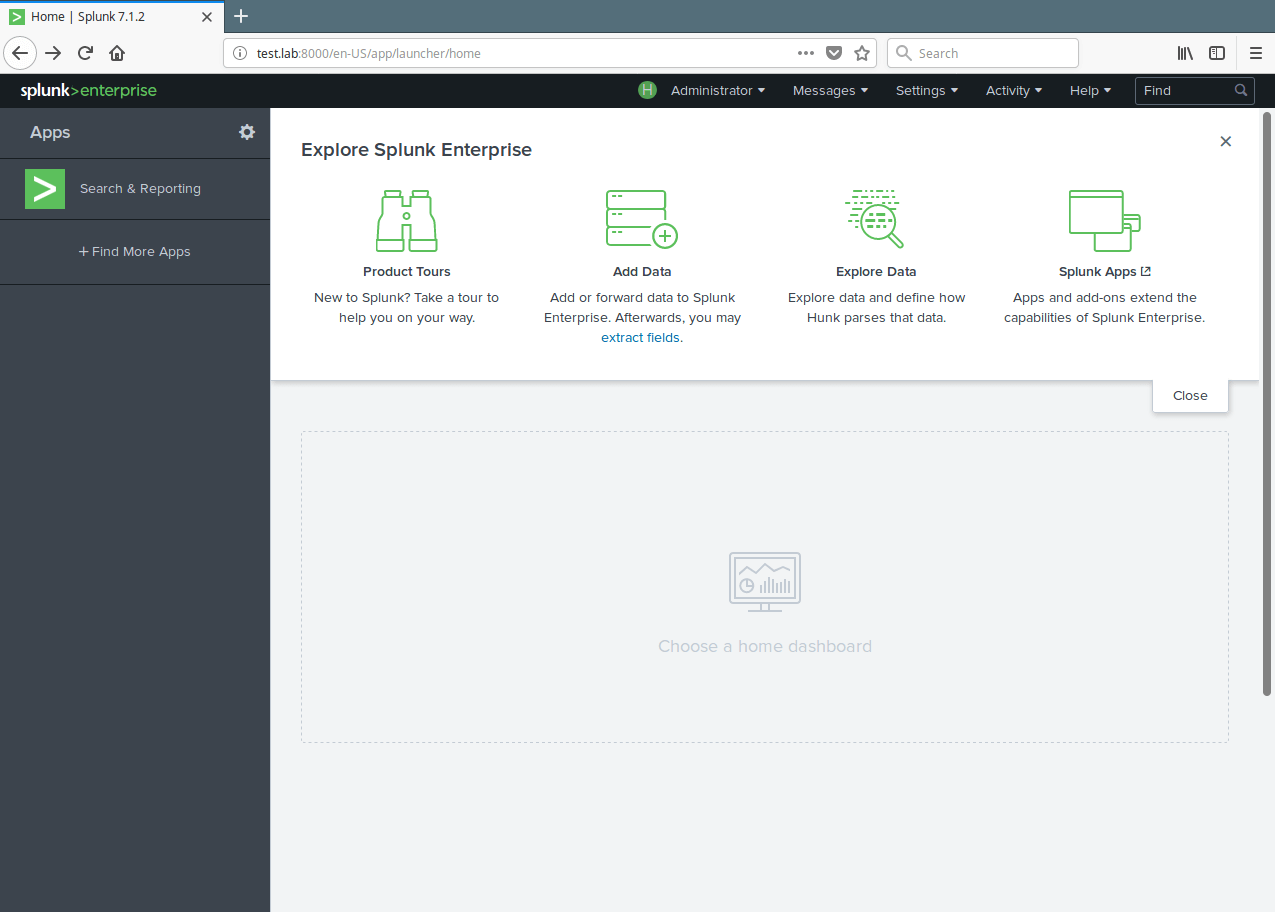

7. Después de iniciar sesión correctamente, accederá a la consola de administración de Splunk que se muestra en la siguiente captura de pantalla. Para monitorear un archivo de registro, por ejemplo /var/log/secure, haga clic en Agregar datos.

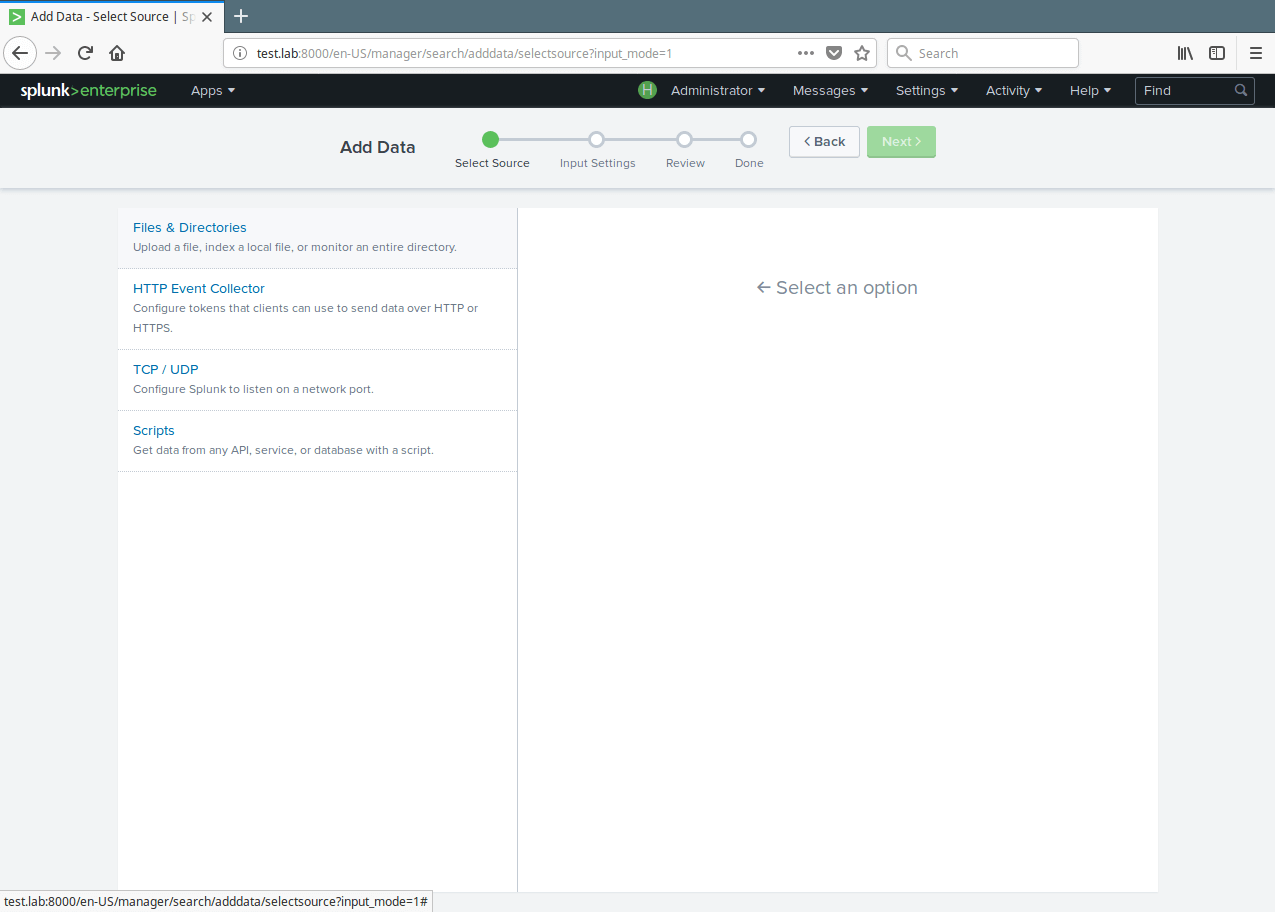

8. Luego haga clic en Supervisar para agregar datos de un archivo.

9. En la siguiente interfaz, elija Archivos y directorios.

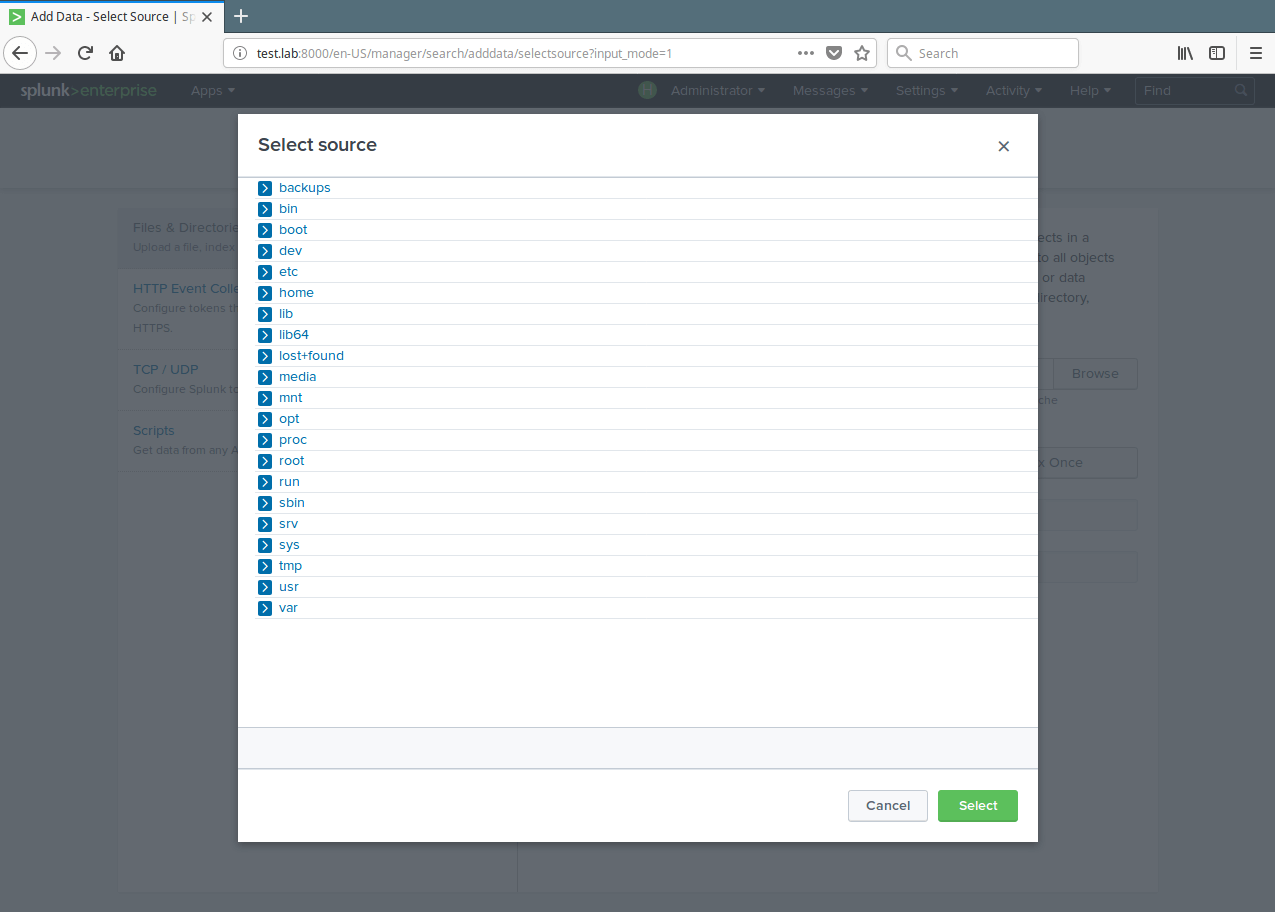

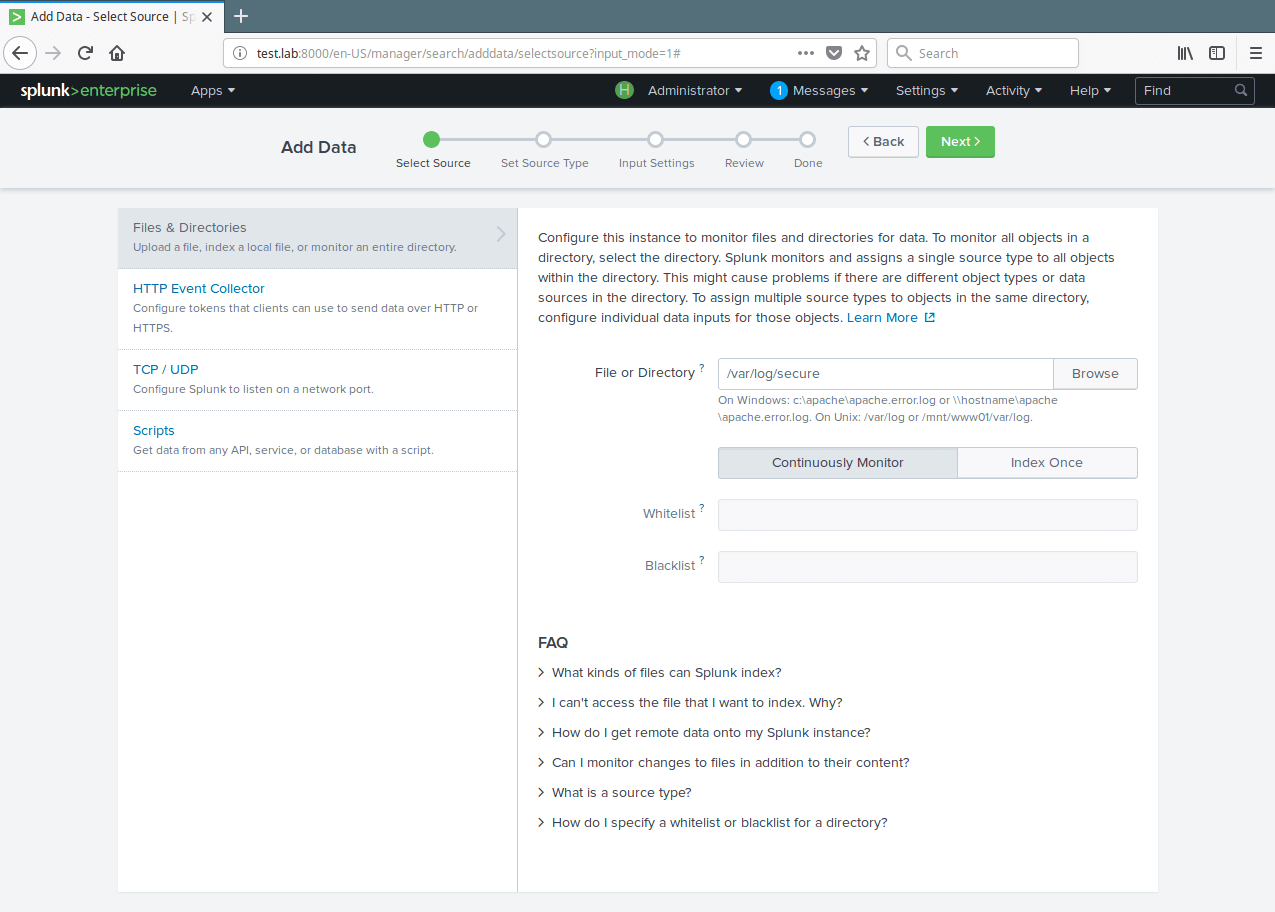

10. Luego configure la instancia para monitorear archivos y directorios en busca de datos. Para monitorear todos los objetos en un directorio, seleccione el directorio. Para monitorear un solo archivo, selecciónelo. Haga clic en Examinar para seleccionar la fuente de datos.

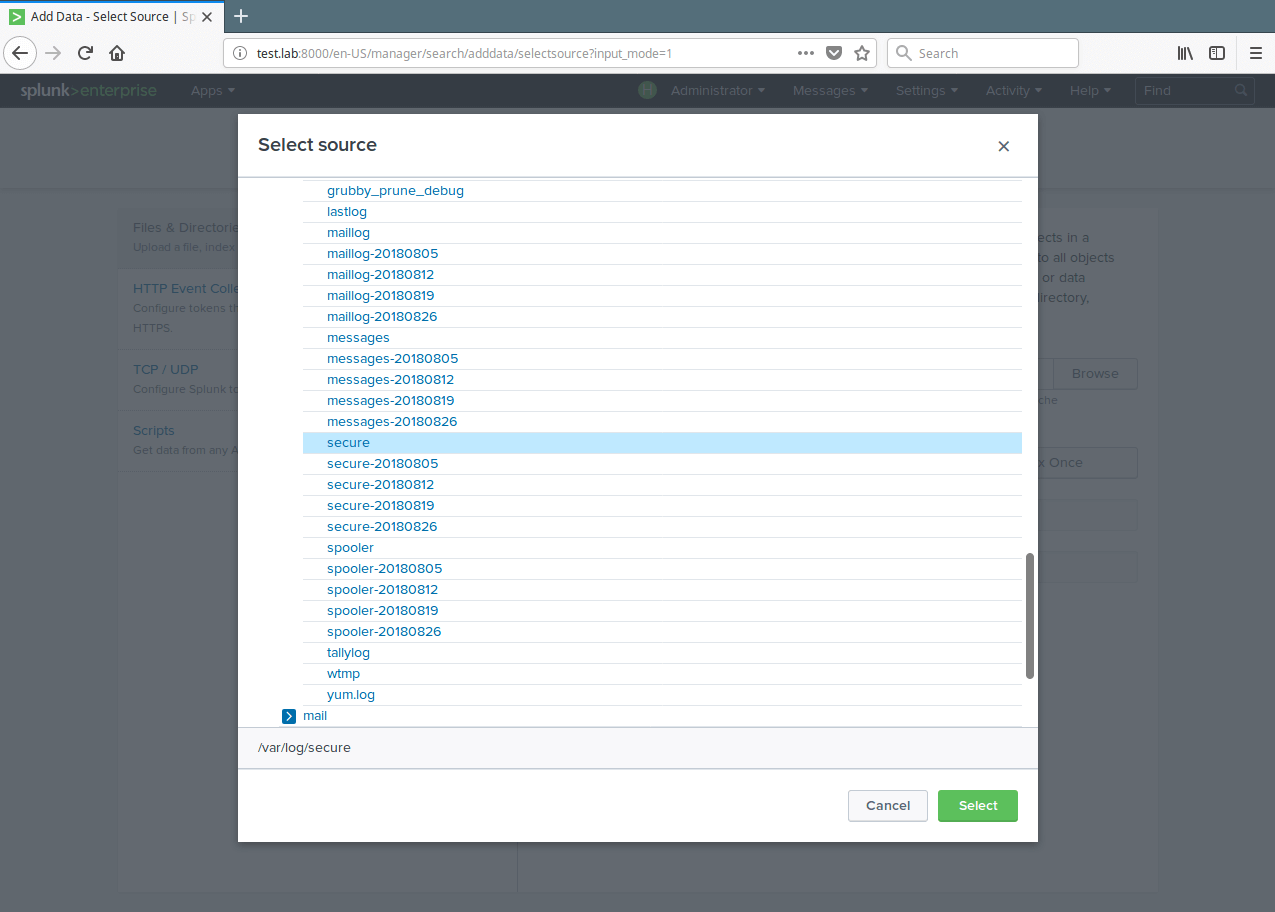

11. Se le mostrará una lista de directorios en su directorio root(/); navegue hasta el archivo de registro que desea monitorear (/var/log /secure) y haga clic en Seleccionar.

12. Después de seleccionar la fuente de datos, seleccione Supervisar continuamente para observar ese archivo de registro y haga clic en Siguiente para establecer el tipo de fuente.

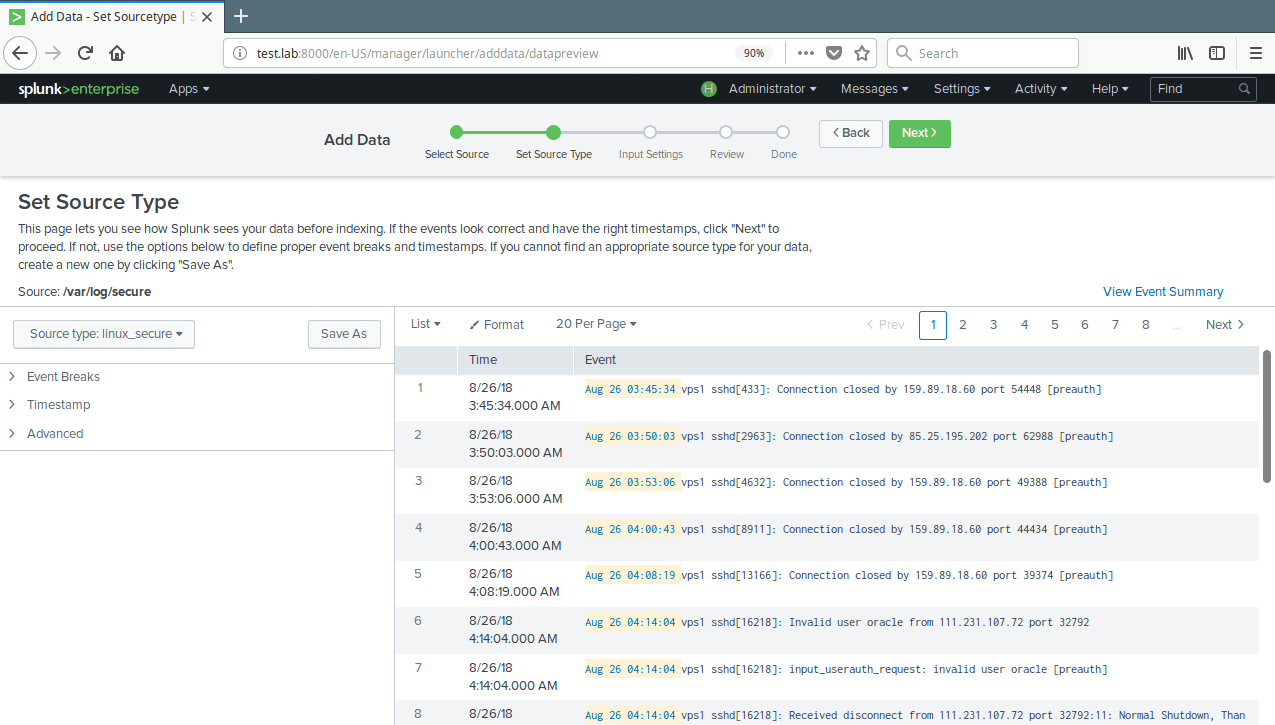

13. A continuación, establezca el tipo de fuente para su fuente de datos. Para nuestro archivo de registro de prueba (/var/log/secure), debemos seleccionar Sistema operativo→linux_secure; esto le permite a Splunk saber que el archivo contiene mensajes relacionados con la seguridad de un sistema Linux. Luego haga clic en Siguiente para continuar.

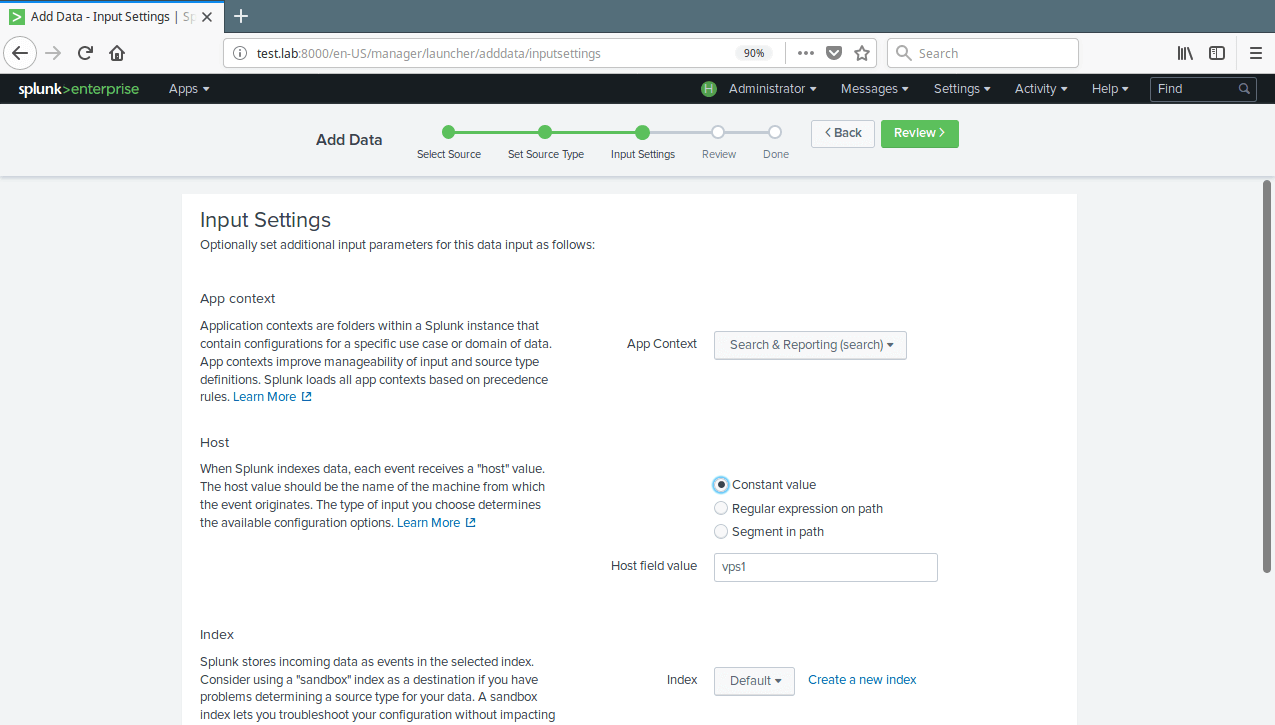

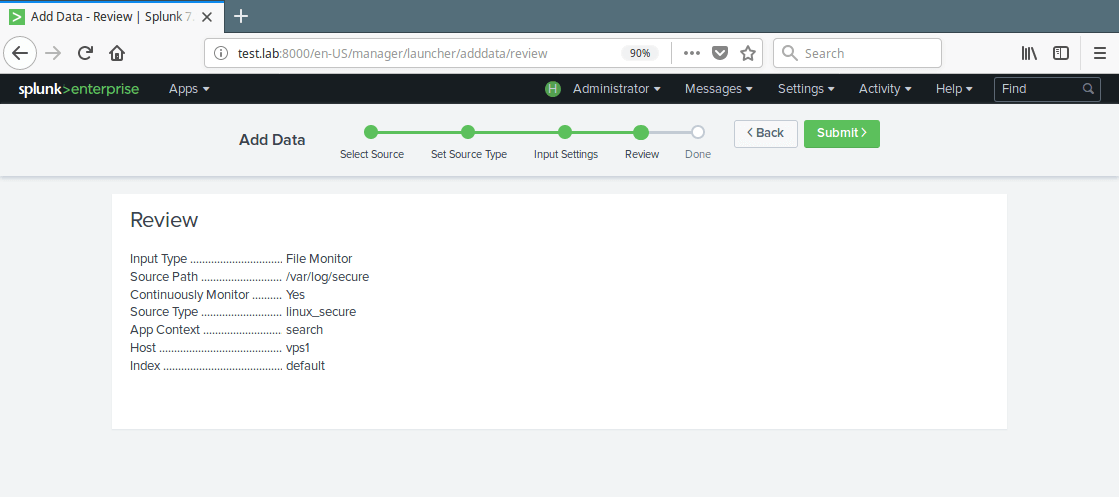

14. Opcionalmente, puede establecer parámetros de entrada adicionales para esta entrada de datos. En Contexto de la aplicación, seleccione Búsqueda e informes. Luego haga clic en Revisar. Después de revisar, haga clic en Enviar.

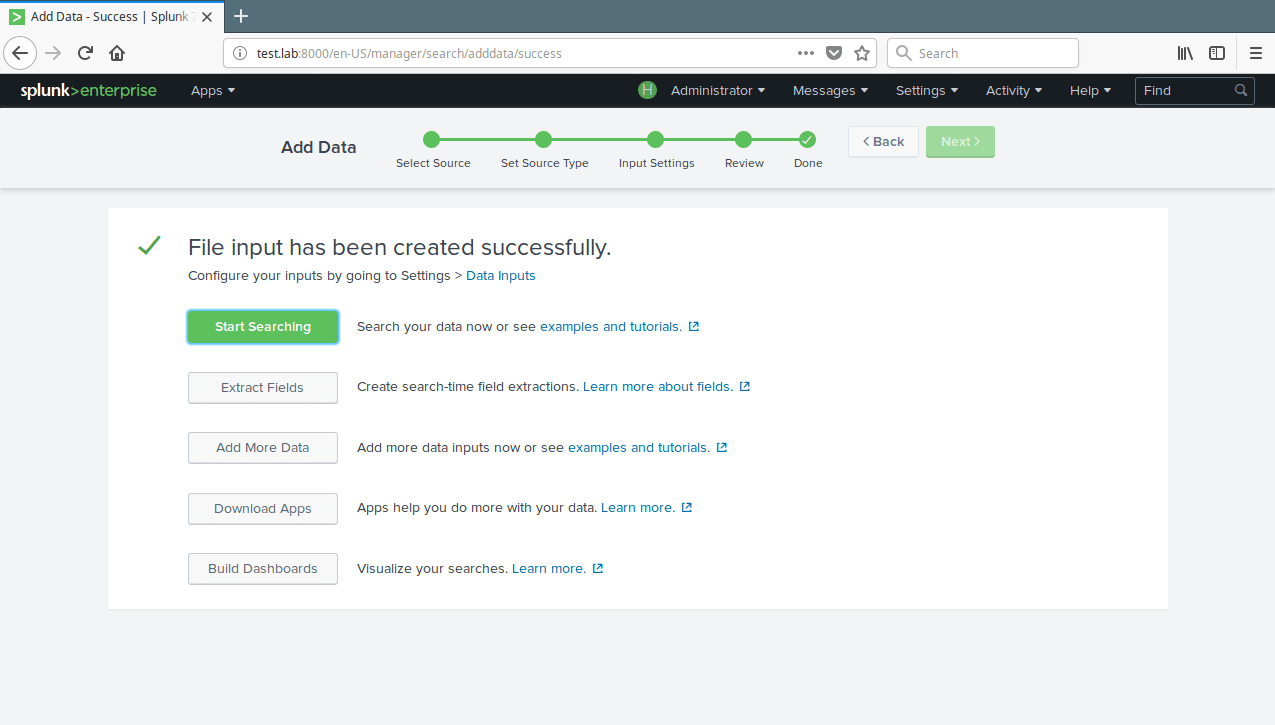

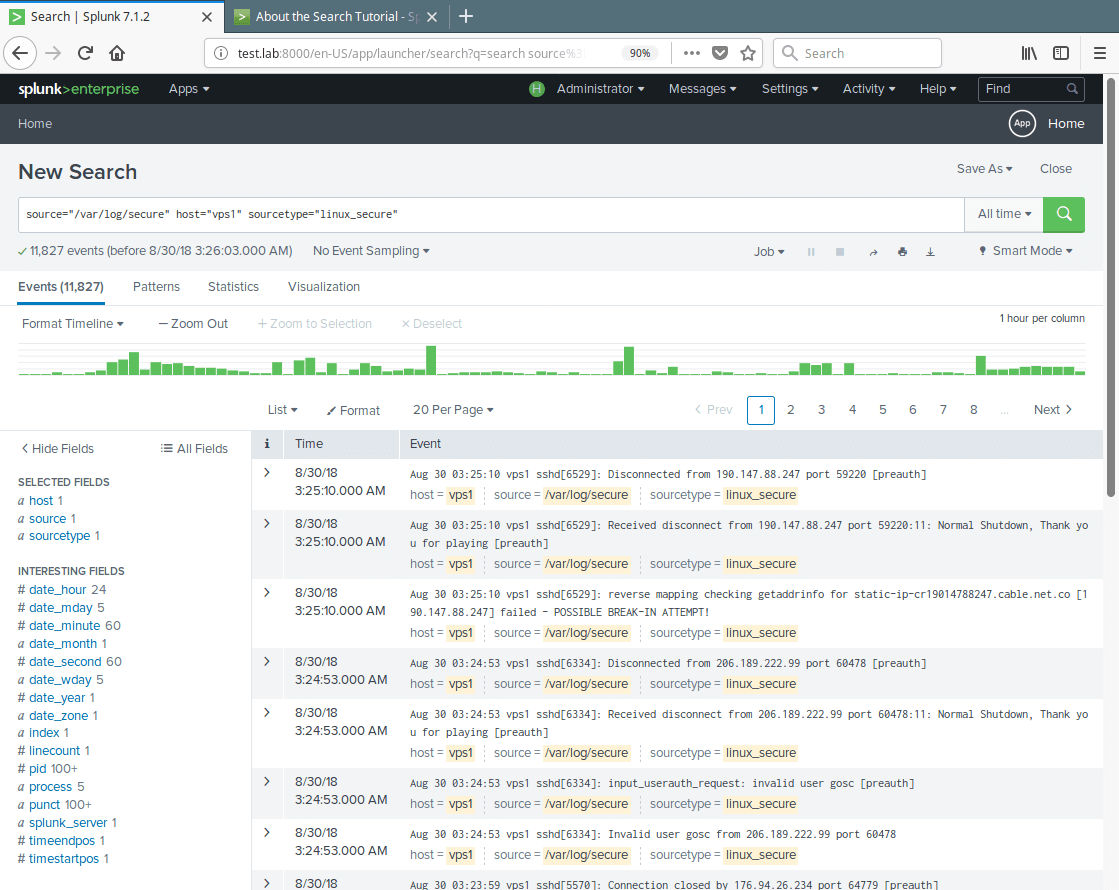

15. Ahora la entrada de su archivo se ha creado correctamente. Haga clic en Comenzar a buscar para buscar sus datos.

16. Para ver todas sus entradas de datos, vaya a Configuración→Datos→Entradas de datos. Luego haga clic en el tipo que desea ver, por ejemplo Archivos y directorios.

17. Los siguientes son comandos adicionales para administrar (reiniciar o detener) el demonio Splunk.

/opt/splunk/bin/./splunk restart

/opt/splunk/bin/./splunk stop

De ahora en adelante, puede agregar más fuentes de datos (locales o remotas usando Splunk Forwarder), explorar sus datos y/o instalar aplicaciones de Splunk para mejorar su funcionalidad predeterminada. Puede hacer más leyendo la documentación de Splunk proporcionada en el sitio web oficial.

Página de inicio de Splunk: https://www.splunk.com/

¡Eso es todo por ahora! Splunk es un software de gestión de registros empresariales en tiempo real potente, robusto y totalmente integrado. En este artículo, mostramos cómo instalar la última versión del analizador de registros Splunk en CentOS 7. Si tiene alguna pregunta o idea para compartir, utilice el formulario de comentarios a continuación para comunicarse con nosotros.