Cómo instalar NetBeans IDE en CentOS, RHEL y Fedora

En este artículo, cubriremos el proceso de instalación de la última versión de NetBeans IDE 8.2 en CentOS, Red Hat y Fedora< Distribuciones de Linux basadas en.

NetBeans IDE (Entorno de desarrollo integrado) es un IDE multiplataforma gratuito y de código abierto que funciona en Linux, Windows y Mac OSX, y ahora es el IDE oficial de Java 8.

Ofrece un soporte extraordinario para las últimas tecnologías Java, admite múltiples idiomas y permite una edición de código rápida e inteligente. También ayuda a los usuarios a administrar sus proyectos de manera fácil y eficiente, con potentes editores, analizadores de código y conversores, y mucho más.

Está destinado al desarrollo de aplicaciones web, móviles y de escritorio Java, y aplicaciones HTML5 con HTML, JavaScript y CSS. NetBeans IDE también se encuentra entre los mejores IDE para programación C/C++ y también proporciona herramientas vitales para los programadores de PHP.

Características de NetBeans IDE 8.2:

- Compatibilidad con ECMAScript 6 y ECMAScript 7 experimental.

- Mejoras en el soporte de Oracle JET (JavaScript Extension Toolkit).

- Soporte para PHP 7 y Docker.

- Soporte para Node.js 4.0 y versiones posteriores.

- Ofrece editor multicarets.

- Proporciona relojes que se pueden fijar.

- Viene con mejoras de perfiles SQL.

- Mejoras en C/C++.

Requisitos:

- Una máquina de escritorio con un mínimo de 2 GB de RAM.

- Se requiere el kit de desarrollo Java SE (JDK) 8 para instalar NetBeans IDE (NetBeans 8.2 no se ejecuta en JDK9).

Lea también: Cómo instalar NetBeans IDE en Debian, Ubuntu y Linux Mint

Instale Java JDK 8 en CentOS, RHEL y Fedora

1. Para instalar Java 8 JDK en su máquina de escritorio, abra un navegador, navegue hasta la página de descarga oficial de Java SE y obtenga el último .rpm. paquete binario en su sistema.

Como referencia, hemos proporcionado el nombre del archivo rpm; seleccione únicamente el archivo mencionado a continuación.

jdk-8u161-linux-i586.rpm [On 32-bit]

jdk-8u161-linux-x64.rpm [On 64-bit]

Alternativamente, puede usar la utilidad wget para descargar el paquete RPM Java 8 emitiendo los siguientes comandos

-------- For 32-bit OS --------

wget --no-cookies --no-check-certificate --header "Cookie: oraclelicense=accept-securebackup-cookie" http://download.oracle.com/otn-pub/java/jdk/8u161-b12/2f38c3b165be4555a1fa6e98c45e0808/jdk-8u161-linux-i586.rpm

-------- For 64-bit OS --------

wget --no-cookies --no-check-certificate --header "Cookie: oraclelicense=accept-securebackup-cookie" http://download.oracle.com/otn-pub/java/jdk/8u161-b12/2f38c3b165be4555a1fa6e98c45e0808/jdk-8u161-linux-x64.rpm

2. Después de que se complete la descarga del archivo Java .rpm, navegue hasta el directorio donde se descargó el paquete Java e instale Java 8 JDK emitiendo lo siguiente dominio. Responda con “y” (sí) cuando se le solicite para aceptar el proceso de instalación del paquete realizado por el instalador del sistema.

yum install jdk-8u161-linux-i586.rpm [On 32-bit]

yum install jdk-8u161-linux-x64.rpm [On 64-bit]

Instale NetBeans IDE en CentOS, RHEL y Fedora

3. Ahora, en un navegador, navegue hasta la página de descarga de NetBeans IDE y descargue el script de instalación de NetBeans IDE más reciente para su distribución de Linux instalada.

Alternativamente, también puede descargar el script del instalador NetBeans IDE en su sistema a través de la utilidad wget, emitiendo el siguiente comando.

wget -c http://download.netbeans.org/netbeans/8.2/final/bundles/netbeans-8.2-linux.sh

4. Una vez completada la descarga, navegue hasta el directorio donde se descargó el instalador NetBeans IDE y ejecute el siguiente comando para hacer ejecutable el script del instalador y comenzar a instalarlo.

chmod +x netbeans-8.2-linux.sh

./netbeans-8.2-linux.sh

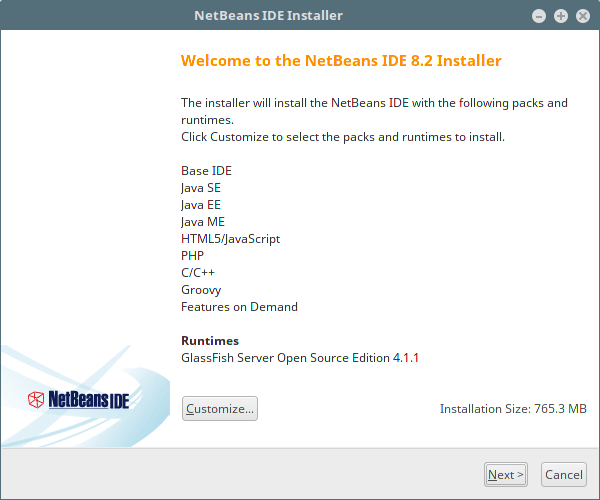

5. Después de ejecutar el script de instalación anterior, la “Página de bienvenida” del instalador aparecerá de la siguiente manera, haga clic en Siguiente para continuar (o personalizar su instalación haciendo clic en Personalizar) para seguir el asistente de instalación.

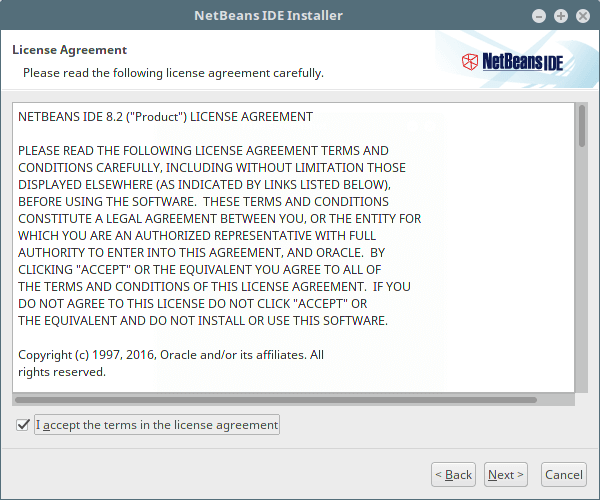

6. Luego lea y acepte los términos del acuerdo de licencia y haga clic en Siguiente para continuar.

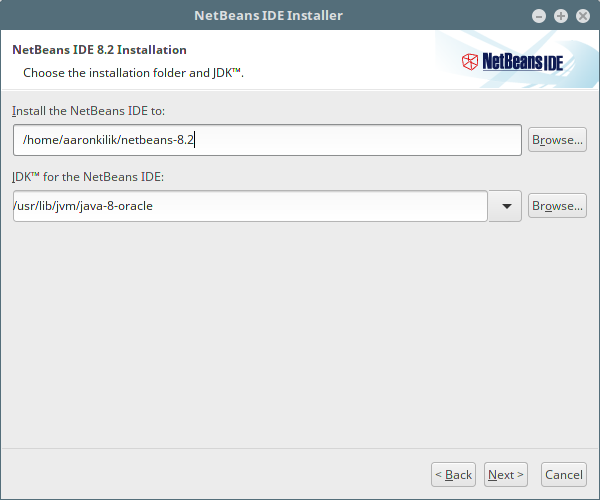

7. A continuación, seleccione la carpeta de instalación de NetBeans IDE 8.2 en la siguiente interfaz y luego haga clic en Siguiente para continuar.

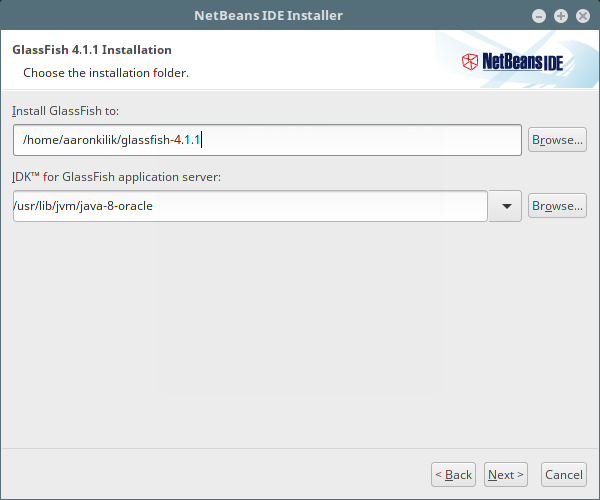

8. Seleccione también la carpeta de instalación del servidor GlassFish en la siguiente interfaz y luego haga clic en Siguiente para continuar.

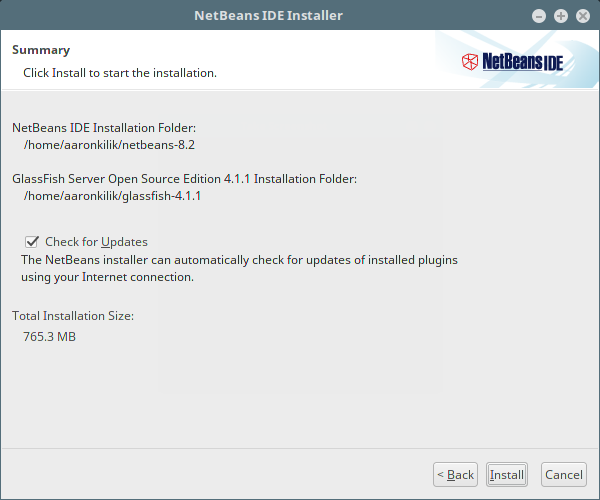

9. A continuación, habilite las actualizaciones automáticas para los complementos instalados mediante la casilla de verificación en la siguiente pantalla que muestra el resumen de la instalación y haga clic en Instalar para instalar NetBeans IDE y los tiempos de ejecución.

10. Cuando se complete la instalación, haga clic en Finalizar y reinicie la máquina para disfrutar de NetBeans IDE.

¡Felicidades! Ha instalado con éxito la última versión de NetBeans IDE 8.2 en su sistema basado en Red Hat Linux. Si tiene consultas, utilice el formulario de comentarios a continuación para hacer cualquier pregunta o compartir sus opiniones con nosotros.