Las 5 mejores herramientas de gestión de registros de código abierto para Linux

Cuando se ejecuta un sistema operativo como Linux, ocurren muchos eventos y procesos que se ejecutan en segundo plano para permitir un uso eficiente y confiable de los recursos del sistema. Estos eventos pueden ocurrir en el software del sistema, por ejemplo, el proceso init o systemd o en aplicaciones de usuario como Apache, MySQL. , FTP y muchos más.

Para comprender el estado del sistema y las diferentes aplicaciones y cómo funcionan, los administradores del sistema deben seguir revisando los archivos de registro diariamente en los entornos de producción.

Puede imaginarse tener que revisar archivos de registro de varias áreas y aplicaciones del sistema, ahí es donde los sistemas de registro resultan útiles. Ayudan a monitorear, revisar, analizar e incluso generar informes a partir de diferentes archivos de registro configurados por un administrador del sistema.

En este artículo, veremos los cuatro sistemas de administración de registros de código abierto más utilizados en Linux en la actualidad; el protocolo de registro estándar en la mayoría, si no en todas, las distribuciones actuales es Syslog.

1. Analizador de registro de eventos ManageEngine

ManageEngine EventLog Analyzer es una solución de gestión de registros local diseñada para empresas de todos los tamaños en diversas industrias, como tecnología de la información, salud, comercio minorista, finanzas, educación y más. La solución proporciona a los usuarios recopilación de registros basada y sin agente, capacidades de análisis de registros, un potente motor de búsqueda de registros y opciones de archivo de registros.

Con la funcionalidad de auditoría de dispositivos de red, permite a los usuarios monitorear sus dispositivos de usuario final, firewalls, enrutadores, conmutadores y más en tiempo real. La solución muestra los datos analizados en forma de gráficos e informes intuitivos.

Los mecanismos de detección de incidentes de EventLog Analyzer, como la correlación de registros de eventos, la inteligencia de amenazas, la implementación del marco MITRE ATT&CK, el análisis de amenazas avanzado y más, ayudan a detectar amenazas de seguridad tan pronto como ocurren.

El sistema de alerta en tiempo real alerta a los usuarios sobre actividades sospechosas, para que puedan priorizar las amenazas de seguridad de alto riesgo. Y con un sistema automatizado de respuesta a incidentes, los SOC pueden mitigar amenazas potenciales.

La solución también ayuda a los usuarios a cumplir con varios estándares de TI, como PCI DSS, ISO 27001, GLBA, SOX, HIPAA, CCPA, GDPR y más. Los servicios basados en suscripción se ofrecen según la cantidad de fuentes de registro para el monitoreo. El soporte está disponible para los usuarios a través de teléfono, videos de productos y una base de conocimientos en línea.

2. Registro gris 2

Graylog es una herramienta líder de gestión de registros centralizada, sólida y de código abierto que se utiliza ampliamente para recopilar y revisar registros en diversos entornos, incluidos entornos de prueba y producción. Es fácil de configurar y es muy recomendable para pequeñas empresas.

Graylog le ayuda a recopilar fácilmente datos de múltiples dispositivos, incluidos conmutadores de red, enrutadores y puntos de acceso inalámbrico. Se integra con el motor de análisis Elasticsearch y aprovecha MongoDB para almacenar datos y los registros recopilados ofrecen información detallada y son útiles para solucionar fallas y errores del sistema.

Con Graylog, obtienes una interfaz de usuario web ordenada y tranquila con paneles de control interesantes que te ayudan a realizar un seguimiento de los datos sin problemas. Además, obtiene un conjunto de herramientas y funcionalidades ingeniosas que ayudan en la auditoría de cumplimiento, la búsqueda de amenazas y mucho más. Puede habilitar las notificaciones de tal manera que se active una alerta cuando se cumpla una determinada condición o se produzca un problema.

En general, Graylog hace un trabajo bastante bueno al recopilar grandes cantidades de datos y simplifica la búsqueda y el análisis de datos. La última versión es Graylog 4.0 y ofrece nuevas funciones como modo oscuro, integración con slack y ElasticSearch 7 y mucho más.

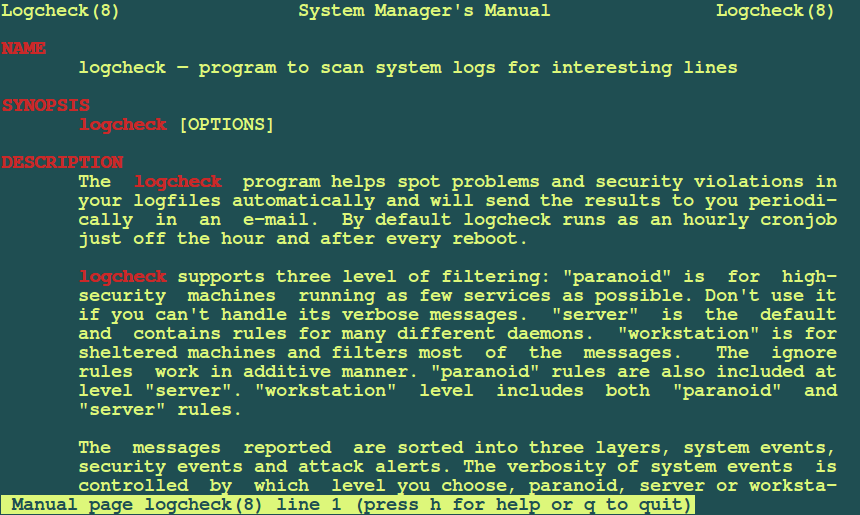

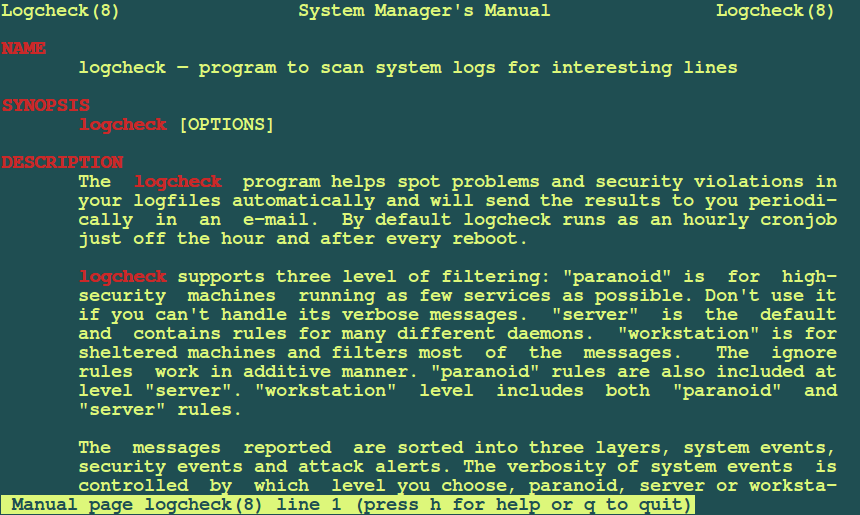

3. Verificación de registros

Logcheck es otra herramienta de monitoreo de registros de código abierto que se ejecuta como una tarea cron. Examina miles de archivos de registro para detectar infracciones o eventos del sistema que se activan. Luego, Logcheck envía un resumen detallado de las alertas a una dirección de correo electrónico configurada para alertar a los equipos de operación sobre un problema como una infracción no autorizada o una falla del sistema.

En este sistema de registro se desarrollan tres niveles diferentes de filtrado de archivos de registro que incluyen:

- Paranoid: está destinado a sistemas de alta seguridad que ejecutan la menor cantidad de servicios posible.

- Servidor: este es el nivel de filtrado predeterminado para logcheck y sus reglas están definidas para muchos demonios del sistema diferentes. Las reglas definidas en el nivel paranoico también se incluyen en este nivel.

- Estación de trabajo: es para sistemas protegidos y ayuda a filtrar la mayoría de los mensajes. También incluye reglas definidas en niveles paranoicos y de servidor.

Logcheck también es capaz de ordenar los mensajes que se informarán en tres capas posibles que incluyen eventos de seguridad, eventos del sistema y alertas de ataques del sistema. Un administrador del sistema puede elegir el nivel de detalle con el que se informan los eventos del sistema según el nivel de filtrado, aunque esto no afecta los eventos de seguridad ni las alertas de ataques del sistema.

Logcheck proporciona las siguientes características:

- Plantillas de informes predefinidas.

- Un mecanismo para filtrar registros mediante expresiones regulares.

- Notificaciones instantáneas por correo electrónico.

- Alertas de seguridad instantáneas.

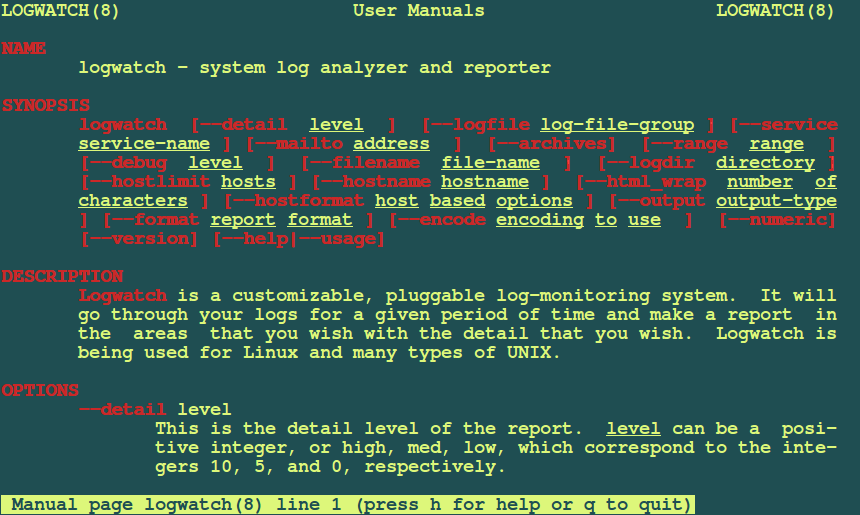

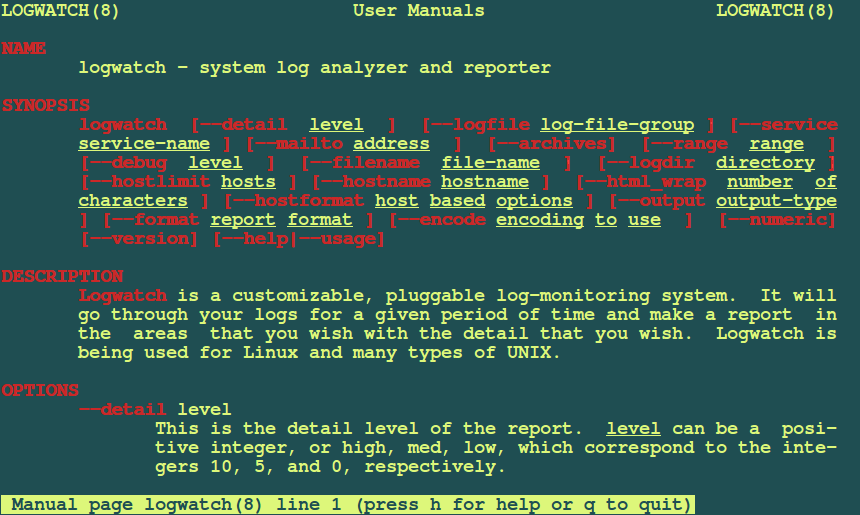

4. Vigilancia de registros

Logwatch es una aplicación de análisis y recopilación de registros de código abierto y altamente personalizable. Analiza los registros del sistema y de las aplicaciones y genera un informe sobre cómo se están ejecutando las aplicaciones. El informe se entrega en la línea de comando o mediante una dirección de correo electrónico dedicada.

Puede personalizar fácilmente Logwatch según sus preferencias modificando los parámetros en la ruta /etc/logwatch/conf. También proporciona algo adicional en forma de scripts PERL preescritos para facilitar el análisis de registros.

Logwatch viene con un enfoque escalonado y hay tres ubicaciones principales donde se definen los detalles de configuración:

- /usr/share/logwatch/default.conf/*

- /etc/logwatch/conf/dist.conf/*

- /etc/logwatch/conf/*

Todas las configuraciones predeterminadas están definidas en el archivo /usr/share/logwatch/default.conf/logwatch.conf. La práctica recomendada es dejar este archivo intacto y en su lugar crear su propio archivo de configuración en la ruta /etc/logwatch/conf/ copiando el archivo de configuración original y luego definiendo su configuración personalizada.

La última versión de Logwatch es la versión 7.5.5 y brinda soporte para consultar el diario systemd directamente usando journalctl. Si no puede permitirse una herramienta de gestión de registros patentada, Logwatch le dará la tranquilidad de saber que todos los eventos se registrarán y se enviarán notificaciones en caso de que algo salga mal.

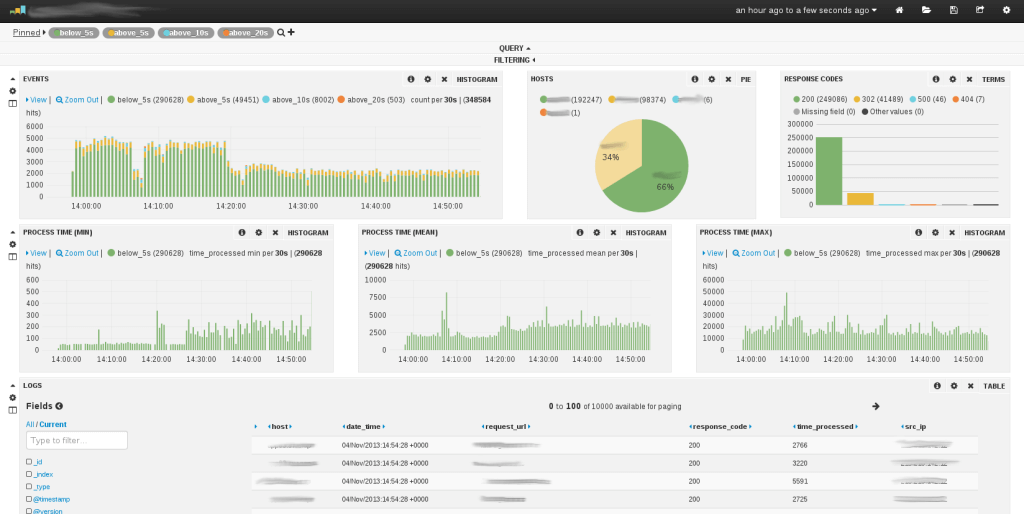

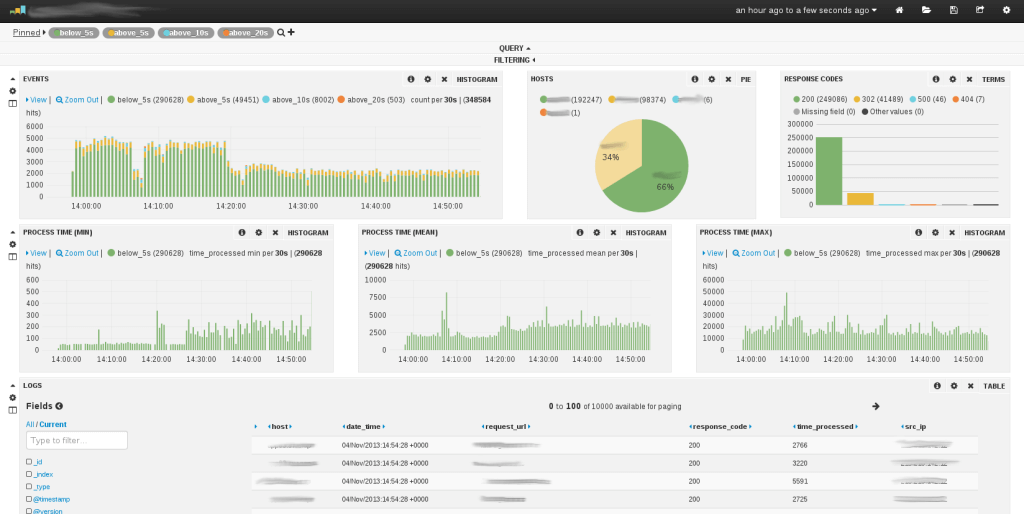

5. Logstash

Logstash es un canal de procesamiento de datos del lado del servidor de código abierto que acepta datos de una multitud de fuentes, incluidos archivos locales o sistemas distribuidos como S3. Luego procesa los registros y los canaliza a plataformas como Elasticsearch donde se analizan y archivan más adelante. Es una herramienta bastante poderosa, ya que puede ingerir volúmenes de registros de múltiples aplicaciones y luego enviarlos a diferentes bases de datos o motores, todo al mismo tiempo.

Logstash estructura datos no estructurados y realiza búsquedas de geolocalización, anonimiza datos personales y también escala en múltiples nodos. Hay una lista extensa de fuentes de datos en las que Logstash puede escuchar, incluidos SNMP, latidos, Syslog, Kafka, Puppet, registro de eventos de Windows, etc.

Logstash se basa en "beats", que son transportadores de datos livianos que alimentan datos a Logstash para su análisis y estructuración, etc. Luego, los datos se envían a otros destinos como Google Cloud, MongoDB y Elasticsearch para su indexación. Logstash es un componente clave de Elastic Stack que permite a los usuarios recopilar datos en cualquier forma, analizarlos y visualizarlos en paneles interactivos.

Lo que es más, Logstash disfruta de un amplio apoyo comunitario y actualizaciones periódicas.

Resumen

Eso es todo por ahora y recuerde que estos no son todos los sistemas de administración de registros disponibles que puede usar en Linux. Seguiremos revisando y actualizando la lista en futuros artículos. Espero que este artículo le resulte útil y pueda informarnos sobre otras herramientas o sistemas de registro importantes que existen dejando un comentario.