Instalación de parches de XenServer 6.5 con medios locales y de forma remota - Parte 2

Aplicar parches a una instalación de XenServer es una tarea crucial para garantizar que se apliquen actualizaciones de seguridad a las instalaciones vulnerables de XenServer. Si bien en teoría el hipervisor está a salvo de las máquinas virtuales que admite, todavía existen algunos problemas potenciales que podrían ocurrir y Citrix, así como el resto de la comunidad de código abierto, hacen todo lo posible para proporcionar actualizaciones de código para estas vulnerabilidades tal como están. descubierto.

Actualización: En mayo de 2016, Citrix lanzó la nueva versión de la plataforma XenServer 7. Para la instalación siga: Instalación nueva de XenServer 7.

Dicho esto, estas actualizaciones no se aplican automáticamente de forma predeterminada y requieren la interacción del administrador. Los parches tampoco siempre son problemas de seguridad. Muchas veces los parches proporcionarán una mayor funcionalidad a las máquinas virtuales alojadas en XenServer. La aplicación de estas actualizaciones suele ser muy sencilla y directa y se puede realizar de forma remota o con medios locales (locales del XenServer).

Si bien este artículo explicará cómo aplicar parches a un XenServer, es importante tener en cuenta que, en caso de que sea necesario actualizar varios XenServers agrupados, existen herramientas que permiten que el maestro del grupo envíe las actualizaciones a todos los demás XenServers del grupo. ¡piscina!

Comencemos el proceso de actualización de un único XenServer mediante medios locales. Local en este caso significa que el administrador ha colocado los archivos de actualización en un CD/DVD/USB o dispositivo similar y conectará físicamente este medio al XenServer que necesita actualizarse.

El primer paso de todo este proceso es la obtención de los parches. Los parches disponibles públicamente se pueden obtener en la siguiente URL:

- http://support.citrix.com/article/CTX138115

Esta guía le explicará cómo instalar el parche XenServer 6.5 SP1 tanto utilizando medios locales como enviando de forma remota los archivos de actualización al servidor y luego actualizando de forma remota.

Los archivos de parche se encuentran aquí: http://support.citrix.com/article/CTX142355

Este paquete complementario contiene muchos de los parches ya publicados para XenServer 6.5. Es importante tener en cuenta las notas de Citrix sobre cualquier parche, ya que muchos parches requieren que se instalen otros parches ¡ANTES! El único requisito previo para este parche es tener instalado XenServer 6.5 (que ya debería estar cubierto).

El archivo se puede descargar a través de http o mediante la herramienta wget.

wget -c http://downloadns.citrix.com.edgesuite.net/10340/XS65ESP1.zip

Instalación de parches con medios locales

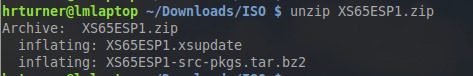

Una vez descargado el archivo, es necesario extraer el contenido del archivo zip. Esto se puede lograr con herramientas gui o mediante la línea de comando usando la herramienta 'descomprimir'.

unzip XS65ESP1.zip

Una vez completado con éxito, ahora deberían existir dos archivos en el directorio de trabajo actual. El de importancia será el archivo con la extensión ‘.xsupdate‘.

Ahora es necesario copiar el archivo 'XS54ESP1.xsupdate' al medio de instalación. Una vez que el archivo se haya transferido al medio, conecte el medio al XenServer que necesita el parche.

En este punto, se necesitará un monitor y un teclado conectados al servidor para completar el proceso de actualización. Al conectar un monitor a XenServer, la página del panel de control de XenServer debería estar visible. Desplácese hacia abajo hasta la selección 'Shell de comando local' y presione Enter.

Esto le solicitará al usuario la contraseña de usuario raíz de XenServer y, al ingresarla correctamente, el usuario estará en un símbolo del sistema dentro de XenServer. En este punto, será necesario montar los medios locales para que XenServer pueda acceder a ellos. Para hacer esto, es necesario determinar el nombre del dispositivo de bloque usando la utilidad 'fdisk'.

fdisk -l

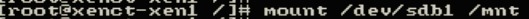

A partir de este resultado, el nombre del dispositivo USB conectado al XenServer se puede determinar como "/dev/sdb1" y esto es lo que deberá montarse para poder acceder al archivo de actualización. El montaje de este dispositivo se puede realizar utilizando la utilidad 'mount'.

mount /dev/sdb1 /mnt

Suponiendo que el sistema no arrojó ningún error, el dispositivo USB ahora debería estar montado en el directorio '/mnt'. Cambie a este directorio y asegúrese de que el archivo de actualización realmente aparezca en este directorio.

cd /mnt

ls

En este punto, el servidor puede acceder al archivo de actualización y está listo para instalarse usando el comando 'xe'. Lo primero que debe hacer es preparar el archivo de parche y obtener el UUID del archivo de parche con el comando ‘xe patch-upload‘. ¡Este paso es importante y debe realizarse!

xe patch-upload file-name=XS65ESP1.xsupdate

El cuadro en rojo arriba es el resultado del comando anterior y será necesario cuando esté listo para instalar el parche en el sistema XenServer. Ahora se necesita el UUID del propio XenServer y se puede determinar nuevamente pasando argumentos al comando 'xe'.

xe host-list

Nuevamente, el cuadro en rojo es el valor UUID que será necesario para aplicar el parche a este XenServer en particular. En este punto, se han ejecutado todos los comandos necesarios y se ha determinado el UUID.

Una vez más, utilizando el comando 'xe' con diferentes argumentos, se le indicará a XenServer que instale el paquete complementario en este sistema local.

xe patch-apply uuid=7f2e4a3a-4098-4a71-84ff-b0ba919723c7 host-uuid=be0eeb41-7f50-447d-8561-343edde9fad2

En este punto, el sistema comenzará a instalar la actualización pero no mostrará nada más que un cursor parpadeante hasta que se complete el proceso. Una vez que el sistema regresa al símbolo del sistema, se puede verificar el sistema para confirmar que el parche se instaló nuevamente usando el comando "xe" con diferentes argumentos.

xe patch-list | grep -i sp1

Este comando enumerará todos los parches aplicados y luego canalizará esa salida a grep que buscará la cadena 'sp1' independientemente del caso. Si no se devuelve nada, es probable que el parche no se haya instalado correctamente.

Si el comando devuelve un resultado similar a la captura de pantalla anterior, entonces el paquete complementario se instaló correctamente.