Cercado y adición de conmutación por error a la agrupación en clústeres: Parte 3

En las dos guías anteriores, analizamos cómo instalar un clúster, crear un clúster y agregar nodos al clúster, y también estudiamos cómo aparece cluster.conf después de realizar las configuraciones necesarias. .

Hoy, en esta tercera parte de la serie sobre agrupación en clústeres, analizaremos qué es el cercado, la conmutación por error y cómo configurarlos en nuestra configuración.

En primer lugar, veamos qué se entiende por Vallado y Failover.

¿Qué es el cercado?

Si pensamos en una configuración con más de un nodo, es posible que uno o más nodos fallen en algún momento. Entonces, en este caso, la protección consiste en aislar el servidor que funciona mal del clúster para proteger y asegurar los recursos sincronizados. Por lo tanto, podemos agregar una valla para proteger los recursos compartidos dentro del clúster.

¿Qué es la conmutación por error?

Imagine un escenario en el que un servidor tiene datos importantes para una organización y las partes interesadas necesitan que la organización mantenga el servidor en funcionamiento sin experimentar ningún tiempo de inactividad. En este caso podemos duplicar los datos en otro servidor (ahora hay dos servidores con datos y especificaciones idénticos) que podemos usar como conmutación por error.

Por casualidad, uno de los servidores deja de funcionar, el otro servidor que hemos configurado como conmutación por error se hará cargo de la carga y proporcionará los servicios que proporcionó el primer servidor. En este método, los usuarios no experimentarán el período de inactividad causado por el servidor principal.

Puede consultar la Parte 01 y la Parte 02 de esta serie de agrupaciones aquí:

- ¿Qué es la agrupación y sus ventajas/desventajas? Parte 1

- Configurar un clúster con dos nodos en Linux – Parte 2

Como ya hemos comentado sobre la configuración de nuestro entorno de prueba en los dos últimos artículos, estamos utilizando tres servidores para esta configuración, el primer servidor actúa como un servidor de clúster y los otros dos como nodos.

Cluster Server: 172.16.1.250

Hostname: clserver.test.net

node01: 172.16.1.222

Hostname: nd01server.test.net

node02: 172.16.1.223

Hostname: nd02server.test.net

Paso 1: Cómo agregar barreras al servidor de clúster

1. Primero tenemos que habilitar el cercado en el servidor del clúster, para esto usaré los siguientes dos comandos.

ccs -h 172.16.1.250 --setfencedaemon post_fail_delay=0

ccs -h 172.16.1.250 --setfencedaemon post_join_delay=10

Como puede ver, usamos el comando ccs para agregar las configuraciones al clúster. A continuación se muestran las definiciones de las opciones que he utilizado en el comando.

- -h: dirección IP del host del clúster.

- –setfencedaemon: Aplica los cambios al demonio de esgrima.

- post_fail_delay: tiempo en segundos que el demonio espera antes de cercar un servidor víctima cuando un nodo ha fallado.

- post_join_delay: tiempo en segundos que el demonio espera antes de cercar el servidor víctima cuando un nodo se ha unido al clúster.

2. Ahora agreguemos un dispositivo de cerca para nuestro clúster, ejecute el siguiente comando para agregar un dispositivo de cerca.

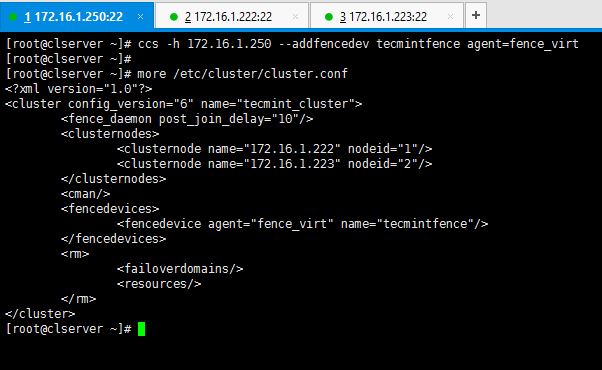

ccs -h 172.16.1.250 --addfencedev tecmintfence agent=fence_virt

Así es como ejecuté el comando y cómo se ve el archivo cluster.conf después de agregar un dispositivo de cerca.

Puede ejecutar el siguiente comando para ver qué tipo de opciones de cerca puede usar para crear un dispositivo de cerca. Utilicé fence_virt ya que uso máquinas virtuales para mi configuración.

ccs -h 172.16.1.250 --lsfenceopts

Paso 2: agregue dos nodos al dispositivo de cerca

3. Ahora agregaré un método al dispositivo de cerca creado y agregaré hosts.

ccs -h 172.16.1.250 --addmethod Method01 172.16.1.222

ccs -h 172.16.1.250 --addmethod Method01 172.16.1.223

Debe agregar los métodos que creó hace un tiempo para ambos nodos que tiene en su configuración. A continuación se muestra cómo agregué métodos y mi cluster.conf.

4. Como siguiente paso, deberá agregar los métodos de cerca que creó para ambos nodos al dispositivo de cerca que creamos, es decir, “tecmintfence”.

ccs -h 172.16.1.250 --addfenceinst tecmintfence 172.16.1.222 Method01

ccs -h 172.16.1.250 --addfenceinst tecmintfence 172.16.1.223 Method01

He asociado exitosamente mis métodos con el dispositivo de valla y así es como se ve mi cluster.conf ahora.

Ahora ha configurado con éxito el dispositivo y los métodos de la cerca y le ha agregado sus nodos. Como último paso de la parte 03, ahora le mostraré cómo agregar una conmutación por error a la configuración.

Paso 3: agregar conmutación por error al servidor de clúster

5. Utilizo la siguiente sintaxis de comandos para crear mi conmutación por error en la configuración del clúster.

ccs -h 172.16.1.250 --addfailoverdomain tecmintfod ordered

6. Una vez que haya creado el dominio de conmutación por error, ahora puede agregarle dos nodos.

ccs -h 172.16.1.250 --addfailoverdomainnode tecmintfod 172.16.1.222 1

ccs -h 172.16.1.250 --addfailoverdomainnode tecmintfod 172.16.1.223 2

Como se muestra arriba, puede ver que cluster.conf incluye todas las configuraciones que agregué para el dominio de conmutación por error.

Espero que hayas disfrutado la Parte 3 de esta serie. Próximamente se publicará la última parte de la serie de guías de agrupación en clústeres, que le enseñará a agregar recursos al clúster, sincronizarlos e iniciar el clúster. Manténgase en contacto con Tecmint para obtener prácticos procedimientos.